Locky, un trojan ransomware che entra nei sistemi Windows attraverso la funzione macro di Word e cripta tutti i dati dell’utente, è attualmente in agguato. Il Trojan rilascia questi dati solo dopo il pagamento di un “riscatto”. Forniamo alcuni suggerimenti sulle impostazioni macro di Word e quindi su come proteggersi da questi parassiti.

In realtà, Microsoft Word, con le giuste impostazioni e un antivirus aggiornato, dovrebbe proteggere dai Trojan macro. Ci sono diversi motivi per cui ciò non avviene:

In primo luogo, non tutti gli utenti utilizzano ancora uno degli scanner antivirus “corretti”, come quello di ESET, spesso vincitore del test (ultimo Computerbild 02 /2016), sebbene anche questi non offrano una protezione assoluta.

Protezione dalle macro

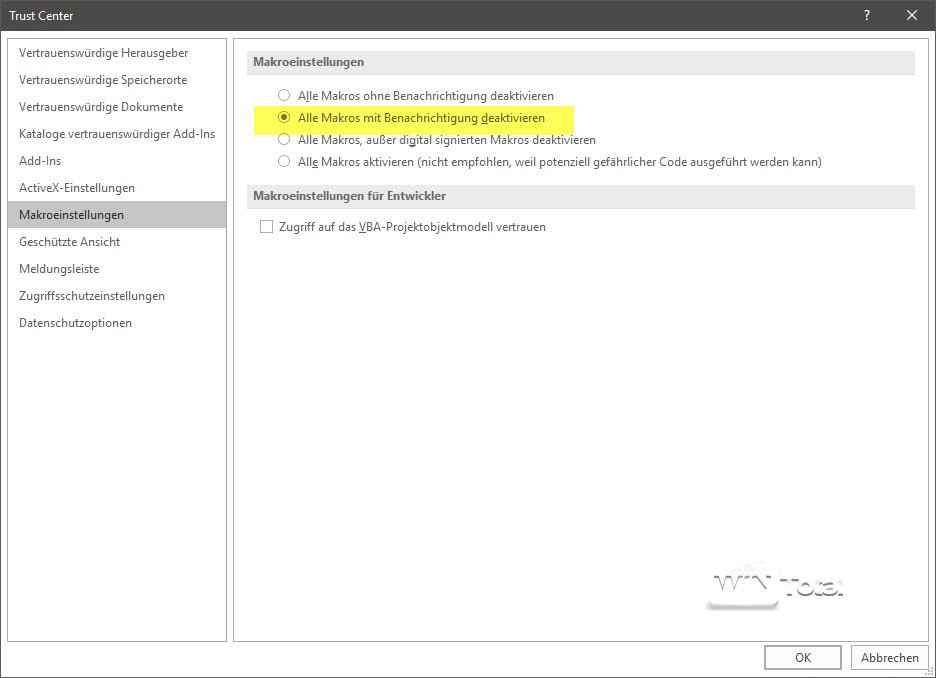

In secondo luogo, gli utenti spesso eseguono gli allegati anche se non conoscono il mittente. L’attuale minaccia “Locky” dimostra quanto ciò sia pericoloso. Questo Trojan utilizza le funzioni macro di Microsoft Word, che però sono impostate di default in modo da non eseguire macro.

In Word 2013 o Word 2016, l’impostazione si trova in File -> Opzioni -> Impostazioni del centro di fiducia -> Impostazioni macro.

Per Office 2016, l’esecuzione delle macro può essere impedita a livello di sistema tramite un criterio di gruppo.

Le versioni precedenti di Office nascondono le impostazioni in File -> Opzioni -> Centro di sicurezza -> Impostazioni centro di sicurezza -> Impostazioni macro (Word 2010) o Office -> Opzioni -> Centro di fiducia -> Impostazioni centro di fiducia -> Impostazioni macro (Office 2007).

Il trucco del trojan: dopo aver aperto gli allegati, chiede all’utente di consentire la funzione macro. Fate questo solo con i file provenienti da fonti di cui vi fidate assolutamente. La ct fornisce altri suggerimenti su come comportarsi se si è colpiti dal trojan.

Günter Born ha recentemente affrontato l’argomento in modo molto dettagliato nel suo blog e presenta alcune soluzioni nell’articolo Cosa protegge da Locky e altri ransomware? che possono essere in parte implementate anche dagli utenti meno esperti.

Nuovi gateway

Come è ormai noto negli ambienti della sicurezza, il Trojan ora utilizza anche file Javascript per diffondersi, che vengono inviati via e-mail. Pertanto, non eseguite gli allegati provenienti da mittenti di cui non vi fidate assolutamente. Anche altri linguaggi di script come bat, cmd, vbs e wsf sono tipici gateway.

Protezione attraverso i backup

Un mezzo efficace di protezione è, come in molti altri casi, un backup aggiornato, che dovrebbe essere memorizzato su supporti di dati non collegati al sistema corrente: Altrimenti Locky sarebbe attivo anche qui! Il BSI ha anche riassunto alcuni consigli su come comportarsi nella situazione attuale.

Intrografia © Chanye – Fotolia.com