Che si tratti di stabilire una connessione a Internet o di inviare e-mail: la comunicazione moderna sarebbe impensabile senza i protocolli di rete, perché questi determinano il modo in cui due sistemi scambiano informazioni tra loro. Esistono per le più diverse aree di applicazione, ma di solito non sono compatibili tra loro. In questo elenco riassuntivo presentiamo i più importanti protocolli di rete e i loro compiti.

In totale, esistono più di 500 protocolli diversi per varie applicazioni e attività.

La base più importante per il successo dello scambio di dati è che tutte le stazioni coinvolte possano utilizzare e interpretare gli stessi protocolli.

La famiglia dei protocolli Internet rappresenta una sottosezione dei protocolli di rete e, tra le altre cose, definisce le linee guida per l’indirizzamento durante l’instradamento.

Indice dei contenuti

Definizione: cos’è un protocollo di rete e qual è il suo scopo?

I protocolli di rete servono a regolare lo scambio di dati nelle reti informatiche. Definiscono le regole per le attività (ad esempio l’indirizzamento dei pacchetti o il loro trasporto),impediscono la manipolazione e l’accesso non autorizzato ai dati e stabiliscono anche come e in quale formato i dati devono essere trasmessi e il percorso che devono seguire dal mittente al destinatario.

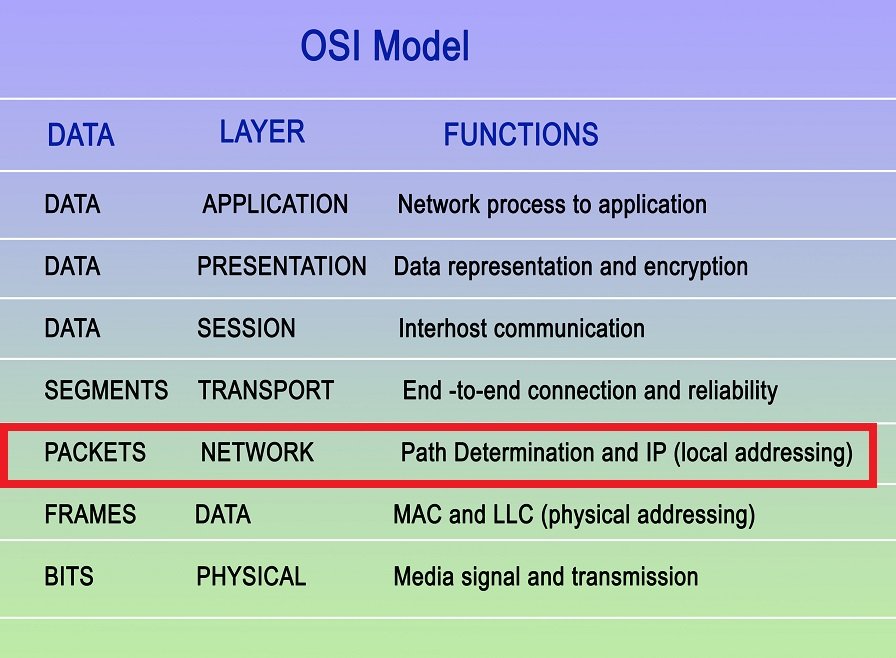

I protocolli di rete operano solitamente nel gruppo di famiglie di protocolli al livello 3 (livello di rete) del modello OSI, che, tra le altre cose, regola anche l’instradamento nella rete. Tuttavia, esistono anche protocolli che vengono assegnati a livelli diversi a seconda dei loro compiti (ad esempio per lo scambio a livello hardware o applicativo). Le funzioni sono strutturate gerarchicamente, il che significa che si basano l’una sull’altra. Ad esempio, un protocollo applicativo utilizza sempre il protocollo di trasporto rispettivamente valido.

Affinché lo scambio di dati funzioni senza errori, tutti i partecipanti devono utilizzare e ovviamente comprendere gli stessi protocolli di rete. In generale, la comunicazione richiede sempre l’interazione di diversi protocolli di rete, ognuno dei quali è responsabile di compiti diversi. La comunicazione avviene quindi attraverso le seguenti connessioni di frame, che sono prefissate (header) o aggiunte (trailer) al pacchetto in questione:

- Dimensione del pacchetto

- Tipo di pacchetto

- Mittente e destinatario

- Protocolli coinvolti

2. Quali sono i tipi di protocolli di rete?

Non tutte le connessioni dati tra sistemi informatici sono uguali. A seconda del tipo di rete, dei dispositivi o dei sistemi ad essa collegati e della gerarchia e del numero di partecipanti alla comunicazione, esistono quindi anche diversi protocolli di rete.

Iprotocolli unicast trasmettono i dati solo a singoli destinatari, mentre i protocolli multicast possono inviare a più stazioni contemporaneamente e i protocolli broadcast a tutte le stazioni.

Nei protocolli simplex , un partecipante assume il ruolo di mittente e un altro quello di destinatario. I protocolli full-duplex , invece, consentono lo scambio simultaneo di dati tra tutti i partecipanti in entrambe le direzioni.

Inoltre, anche il percorso del flusso di dati e la sincronizzazione (sincrona o asincrona) sono caratteristiche importanti per distinguere i protocolli di rete gli uni dagli altri.

Altri tipi di protocolli includono i protocolli di rete orientati alla connessione o senza connessione. I protocolli orientati alla connessione attraversano le fasi di creazione della connessione, trasmissione dei dati e terminazione della connessione durante la comunicazione. La comunicazione senza connessione inizia direttamente con la trasmissione dei dati (anche senza che il destinatario abbia segnalato la propria disponibilità a ricevere).

I membri della famiglia dei protocolli Internet svolgono un ruolo importante nel mondo IP. Tra le altre cose, definiscono le linee guida per l’indirizzamento del routing e consentono ai dispositivi finali (ad esempio computer, smartphone o tablet) di interagire attraverso le reti IP.

Buono a sapersi: Oltre ai protocolli di rete standardizzati, esistono anche i cosiddetti protocolli proprietari (specifici del produttore) il cui utilizzo è limitato a determinati prodotti, dispositivi, ambienti di rete o sistemi operativi.

3 I protocolli di rete più importanti in sintesi

3.1 DHCP (Protocollo di configurazione dinamica degli host)

Invece di integrare manualmente ogni client nella rete IP, è possibile utilizzare il protocollo DHCP per assegnare automaticamente i dati di configurazione. Questi includono, ad esempio, l’indirizzo IP, la maschera di rete, il time server o il gateway predefinito. Alcuni server DHCP sono anche in grado di registrare i client con il server DNS.

Perché il DHCP funzioni, è necessario almeno un server che deve trovarsi nello stesso dominio di broadcast dei client. In alternativa, è possibile integrare nella rete più server DHCP.

Il server DHCP assegna gli indirizzi IP ai client. A tale scopo, sul lato server viene definito uno spazio di indirizzi e gli IP vengono assegnati da questo pool non appena i client ne fanno richiesta al server. L’assegnazione può essere automatica, dinamica o manuale.

Buono a sapersi: Il DHCP è anche integrato come servizio in Microsoft Active Directory.

3.2 TCP/IP (Transmission Control Protocol / Internet Protocol)

Il TCP e l’IP sono fondamentalmente gli elementi su cui si basa tutta la comunicazione su Internet. Dalla visualizzazione di un sito web al browser, fino all’invio di messaggi di posta elettronica, ne abbiamo sempre a che fare. Il TCP/IP è stato originariamente sviluppato per il Dipartimento della Difesa degli Stati Uniti e da allora è diventato il termine ombrello per una famiglia di protocolli che fornisce funzioni per la trasmissione di dati in reti private e pubbliche. Nel modello di riferimento ISO/OSI, il TCP/IP si trova sul livello 3 e sul livello 4 (livello di rete e livello di trasporto).

Buono a sapersi: Anche ICMP (Internet Control Message Protocol) o UDP (User Datagram Protocol) appartengono alla famiglia di protocolli TCP/IP.

Il livello di trasporto (TCP) è solitamente costruito sul livello Internet e si occupa di un flusso di dati affidabile tra le stazioni. Controlla anche l’integrità dei dati e ne assicura l’ordine con l’aiuto dei cosiddetti numeri di sequenza.

Il livello Internet (IP) utilizza l’indirizzo IP assegnato per garantire che i pacchetti di dati raggiungano la destinazione corretta.

Il TCP/IP previene il sovraccarico della rete e rileva e corregge automaticamente le perdite di dati. È disponibile in tutti i sistemi operativi comuni, ma dipende dall’hardware e dal software utilizzati.

3.3 FTP / SFTP / FTPS(File Transfer Protocol / Secure File Transfer Protocol / File Transfer Protocol over SSL)

FTP (File Transfer Protocol) è il protocollo standard per lo scambio di file su Internet e viene solitamente utilizzato per accedere agli archivi. Può anche essere utilizzato per creare e cancellare directory. L’autenticazione e il trasferimento avvengono in modo non criptato attraverso la porta 21. L’accesso è possibile anche senza un account sul server Internet (parola chiave“FTP anonimo“), ma di solito viene effettuato utilizzando un nome utente e una password.

Oltre all’FTP, esiste anche l’SFTP (Secure File Transfer Protocol), un’alternativa progettata per la Secure Shell (SSH), con la quale è possibile trasferire file in modo sicuro a sistemi remoti. La connessione è esclusivamente via tunnel (tramite la porta 22 per impostazione predefinita), il che significa che i comandi e i dati sono crittografati. In questo modo, le informazioni sensibili non vengono inviate in rete in chiaro e non possono essere violate. SFTP utilizza gli stessi comandi dell’FTP tradizionale.

Per utilizzare SFTP, il client deve essere autenticato sul server. A tale scopo, di solito si utilizza un programma speciale, un cosiddetto client SFTP (ad esempio FileZilla).

Buono a sapersi: SFTP è stato progettato da SSH Communications Security e pubblicato per la prima volta dall’IETF (Internet Engineering Task Force) nel 2001.

Con FTPS (File Transfer Protocol over SSL), la connessione viene stabilita e i dati vengono trasferiti tramite il protocollo SSL/TLS. Si distinguono due tipi:

- In modalità esplicita , il client richiede una connessione sicura al server ed entrambi accettano la crittografia.

- Al contrario, la negoziazione di una connessione in modalità implicita non è obbligatoria o non è consentita affatto. Se il client non riceve una risposta dal server dopo la richiesta, la connessione viene rifiutata.

3.4. http/https(Hypertext Transfer Protocol / Hypertext Transfer Protocol Secure)

Senza http (Hypertext Transfer Protocol) non funziona nulla sul World Wide Web. Per impostazione predefinita, viene eseguito tramite la porta 80 e trasmette i dati dal server Web al browser o viceversa. Tuttavia, non è limitato esclusivamente ai siti web, ma viene utilizzato anche come protocollo generale di trasferimento dati per diverse altre applicazioni.

Come protocollo di trasporto, http (proprio come FTP) utilizza TCP/IP. Esiste nelle versioni 1.0 e 1.1, che differiscono per la loro funzionalità. Mentre http 1.0 termina la connessione immediatamente dopo il completamento del trasferimento dei dati, nella versione 1.1 è possibile mantenere la connessione tramite la voce “keep-alive” nell’intestazione. Inoltre, http 1.1. è anche in grado di riprendere le connessioni interrotte.

Per la trasmissione criptata, esiste https (Hypertext Transfer Protocol Secure), sviluppato da Netscape, in cui la comunicazione avviene per impostazione predefinita attraverso la porta 443. Richiede l’autenticazione, ma di solito solo il server Web richiesto deve identificarsi tramite un certificato. Inoltre, la sessione o la connessione è crittografata end-to-end.

Buono a sapersi: SSL/TLS è utilizzato per l’autenticazione e la crittografia, inserito tra http e il protocollo di trasporto (TCP). In questo modo, SSL/TLS è disponibile anche per altre applicazioni (ad esempio IMAP o SMTP).

3.5 SMTP (Simple Mail Transfer Protocol)

SMTP è utilizzato principalmente per l’invio e l’inoltro di e-mail e appartiene alla famiglia dei protocolli Internet. Opera sul livello 7 (livello applicazione) del modello OSI e utilizza la porta 25 per impostazione predefinita.

Un server SMTP può essere fornito sia nella rete locale sia esternamente (ad esempio tramite un provider). L’ulteriore trasmissione su Internet avviene tramite i cosiddetti MTA (Mail Transfer Agent). Anche questi comunicano tra loro tramite SMTP.

In termini di sicurezza, tuttavia, SMTP presenta alcuni svantaggi significativi. Ad esempio, i messaggi non ricevono alcuna conferma di invio. Se un’e-mail viene persa, né il mittente né il destinatario lo sapranno. Inoltre, il protocollo è basato sul testo e i server SMTP comunicano tra loro in chiaro . Ciò significa che è possibile inviare un’e-mail via Telnet e selezionare liberamente l’indirizzo del mittente e il nome del destinatario. In pratica, questo porta a una massa di spam e di messaggi pubblicitari.

Buono a sapersi: Quando si raccolgono le e-mail, si può scegliere tra POP3 e IMAP. Tuttavia, le e-mail vengono sempre inviate tramite SMTP.

In questo video di YouTube potete trovare un breve corso accelerato sull’argomento dei protocolli di rete: