In relazione a Internet, alla posta elettronica e al vostro browser, vi sarete sicuramente imbattuti nel termine “server proxy “. Si tratta di un sistema pratico per l’offuscamento dell’identità e l’accelerazione del traffico di rete che si aggancia tra il vostro computer e Internet. In questo articolo scoprirete come funziona un server proxy e quali vantaggi e svantaggi offre in quali ambiti di applicazione. Vi mostreremo anche come potete utilizzarlo per camuffare il vostro IP nel browser in pochi passi.

- I server proxy inoltrano le richieste dei client ai server di destinazione tramite proxy.

- Con l’aiuto di un server proxy, potete camuffare la vostra posizione e aggirare le restrizioni specifiche di un paese.

- Le grandi aziende utilizzano i server proxy per regolare l’accesso a Internet dei dipendenti.

Indice dei contenuti

1. definizione: cos’è un server proxy e come funziona?

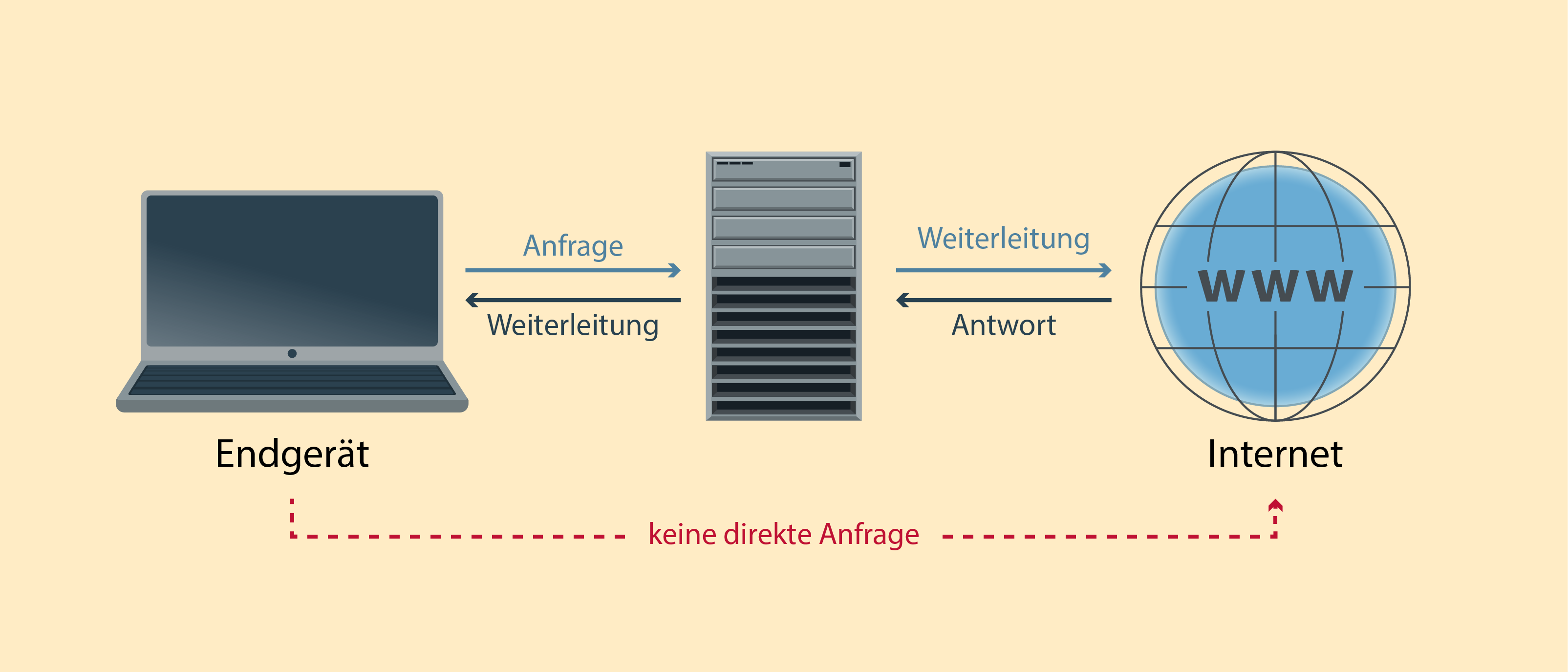

Quando si accede a Internet con il proprio computer, ad esempio per richiamare un determinato sito web, si invia la richiesta direttamente al server web, che restituisce il contenuto corrispondente. Contemporaneamente viene trasmesso anche il vostro indirizzo IP. Questo è paragonabile a un’impronta digitale, attraverso la quale si può essere chiaramente identificati.

Un proxy (dal latino proximus = “il più vicino”) si colloca tra il client e il server ricevente ed è, in parole povere, una sorta di mediatore di comunicazione all’interno di una rete di computer. Inoltra le richieste del client al server destinatario attraverso il proprio indirizzo , senza che vi sia una connessione diretta tra i due. Il contenuto del server di destinazione viene quindi rinviato al server proxy e da qui inoltrato al client richiedente.

Fondamentalmente, si distingue tra due tipi di server proxy:

- I proxyforward accettano le richieste dei client interni e poi le inoltrano con il proprio indirizzo al computer di destinazione su Internet. In questo modo, la LAN è protetta da influenze dannose provenienti dalla rete.

- Iproxy inversi proteggono il server accettando e controllando le richieste dei client dalla rete pubblica prima che vengano inoltrate al server interno.

Buono a sapersi: Probabilmente il servizio proxy più noto al momento è la rete Tor (“The Onion Router”). Si tratta di un sistema originariamente sviluppato per le comunicazioni segrete del governo e dell’esercito degli Stati Uniti.

A cosa servono i server proxy?

I server proxy possono essere utilizzati in vari modi e in questa sezione li analizzeremo ancora una volta.

2.1 Anonimizzazione del comportamento di navigazione

Probabilmente il compito più importante di un server proxy è l’anonimizzazione. Inoltrando le richieste, è possibile camuffare la propria identità in rete, poiché al server di destinazione viene inviato solo l’ indirizzo IP del proxy e non il proprio. Inoltre, in questo modo si falsificano o si eliminano completamente alcune informazioni, come la posizione o il provider.

Per gli altri partecipanti alla rete sono visibili solo i dati del proxy, per cui si naviga in modo praticamente anonimo. In questo modo è possibile aggirare anche le restrizioni specifiche di un Paese (ad esempio per lo streaming video). Utilizzando un server proxy situato all’estero, è possibile far credere al server di destinazione che la richiesta non provenga dalla Germania.

Attenzione: l’aggiramento dei blocchi proxy è una zona grigia dal punto di vista legale. La maggior parte degli avvocati, tuttavia, classifica il processo come legale, in quanto il blocco è facile da aggirare e quindi non è efficace. Non sono quindi previste conseguenze; l’operatore del sito web può solo reagire bloccando il vostro indirizzo IP.

2.2 Filtraggio di contenuti indesiderati

Oltre all’offuscamento dell’identità, i server proxy sono spesso utilizzati per filtrare le richieste in entrata. Questa pratica è utilizzata principalmente nelle reti aziendali per bloccare determinati servizi (ad esempio, siti web di file-sharing o pornografici).

Inoltre, i server proxy possono essere utilizzati anche come cosiddetti proxy firewall, dove il monitoraggio delle comunicazioni (a differenza dei firewall orientati ai pacchetti) non viene effettuato solo attraverso i dati di indirizzo e di protocollo, ma anche con i dati dei pacchetti delle rispettive applicazioni. Questo aumenta automaticamente la sicurezza, perché il traffico di dati può essere analizzato in modo molto più approfondito e dettagliato.

Suggerimento: installando una protezione antivirus adeguata direttamente sul server proxy, è possibile proteggere gli utenti di una rete dal malware proveniente da Internet da una posizione centrale.

2.3 Caching: il proxy come cache

I server proxy possono essere utilizzati anche per il caching. Memorizzando i file ricevuti in una copia locale da utilizzare successivamente, non è necessario inoltrare ogni richiesta al server di destinazione, ma si risponde direttamente tramite la cache e si rimanda al client.

La cache proxy consente quindi una modalità di funzionamento molto più efficiente e veloce e riduce il carico di risorse sui server di rete remoti. Inoltre, consente di risparmiare spazio su disco, poiché è sufficiente memorizzare una sola copia del risultato della query. Consente inoltre di accedere a servizi di server che al momento non sono online o sono molto carichi (ad esempio, a causa di un errore di rete). Tuttavia, il prerequisito è che il server proxy stesso sia accessibile e che il risultato della query sia già nella cache.

2.4 Bilanciamento del carico e controllo della larghezza di banda

Un server proxy può anche aiutare a distribuire il carico di lavoro in modo uniforme tra diversi server. A tal fine, un URL viene collegato a diversi server della LAN. Il proxy funge quindi da interfaccia centrale e può distribuire il carico in modo uniforme all’interno della rete per le richieste particolarmente impegnative dal punto di vista delle risorse o in caso di guasto.

Se invece il proxy viene utilizzato per regolare la larghezza di banda, assegna risorse dedicate ai client in base al carico. In questo modo, si può garantire che singoli programmi o applicazioni non occupino l’intera larghezza di banda.

3 Una panoramica dei vantaggi e degli svantaggi dei server proxy

- Accesso più rapido a dati identici

- Consente la navigazione anonima

- Offre la possibilità di aggirare la censura e i blocchi proxy

- Risparmia spazio di archiviazione grazie alla cache

- Possibilità di integrare filtri antispam e antivirus

- Risparmio di risorse di rete per i server remoti

- Consente la distribuzione del carico e la regolazione della larghezza di banda

- Ogni protocollo Internet richiede un proprio proxy

- I proxy non sono disponibili per tutti i protocolli

- I proxy non sono supportati da tutte le applicazioni (ad es. giochi online o portali di condivisione)

- Possibili discrepanze dovute a contenuti non aggiornati nella cache

4. server proxy per uso domestico: come mascherare il proprio indirizzo IP tramite il browser

Isistemi operativi moderni come Windows hanno due diversi punti in cui è possibile effettuare le impostazioni proxy: Una volta nel sistema stesso o direttamente nel browser.

Spieghiamo: mentre il “proxy di sistema” è utilizzato da tutti i programmi, solo Chrome & Co. utilizzano il “proxy del browser”. Ciò significa che è possibile utilizzarlo per eseguire il browser, ma che tutte le altre applicazioni web possono essere eseguite senza di esso. In questo capitolo vi mostriamo come impostare un proxy specifico per il browser.

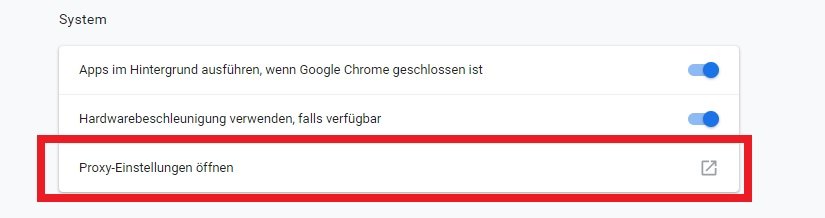

4.1 Modifica delle impostazioni del proxy in Chrome

Naturalmente, solo pochissimi utenti hanno un proprio server proxy a casa (si può affittare o acquistare). Fortunatamente, in rete esistono anche numerosi fornitori che offrono servizi gratuiti.

Selezionatene uno e inserite i dati nel vostro browser. In Google Chrome, procedere come segue:

- Aprite le“Impostazioni avanzate” e nella sezione“Sistema” andate alla voce“Impostazioni proxy aperto“.

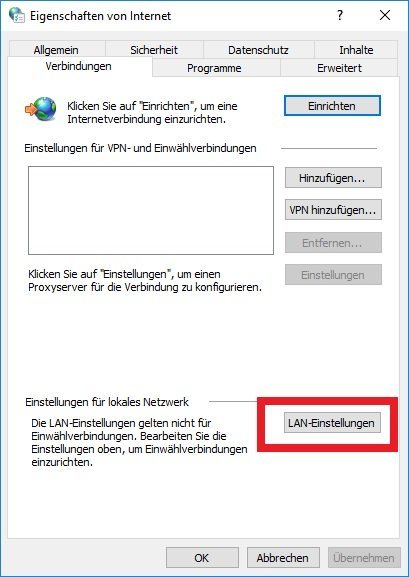

- Fare clic su“Impostazioni LAN” nella scheda“Connessioni“.

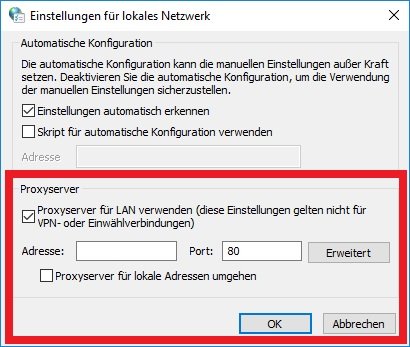

- Selezionate la casella“Usa server proxy per la LAN” e inserite l’indirizzo IP precedentemente selezionato e la porta corrispondente .

- Confermare i dati inseriti con“OK“.

Successivamente, è necessario verificare nuovamente se le impostazioni selezionate funzionano come desiderato. Ad esempio, è possibile utilizzare utrace per verificare se la posizione è effettivamente cambiata.

Attenzione: valutare attentamente quale server collegare tra il client e Internet. Anche se un proxy copre le vostre tracce nella rete, il rispettivo provider ha sempre pieno accesso al traffico (parola chiave: protezione dei dati!) che passa attraverso le sue macchine.